Электронная цифровая подпись

6. Электронная цифровая подпись

6.1. Проблема аутентификации данных и электронная

цифровая подпись

При обмене электронными документами по сети связи существенно снижаются затраты на обработку и хранение документов, убыстряется их поиск. Но при этом возникает проблема аутентификации автора документа и самого документа, т.е. установления подлинности автора и отсутствия изменений в полученном документе. В обычной (бумажной) информатике эти проблемы решаются за счет того, что информация в документе и рукописная подпись автора жестко связаны с физическим носителем (бумагой). В электронных документах на машинных носителях такой связи нет.

Целью аутентификации электронных документов является их защита от возможных видов злоумышленных действий, к которым относятся:

· активный перехват – нарушитель, подключившийся к сети, перехватывает документы (файлы) и изменяет их;

· маскарад – абонент С посылает документ абоненту В от имени абонента А;

· ренегатство – абонент А заявляет, что не посылал сообщения абоненту В, хотя на самом деле послал;

· подмена – абонент В изменяет или формирует новый документ и заявляет, что получил его от абонента А;

· повтор – абонент С повторяет ранее переданный документ, который абонент А посылал абоненту В.

Рекомендуемые материалы

Эти виды злоумышленных действий могут нанести сущест-венный ущерб банковским и коммерческим структурам, государственным предприятиям и организациям, частным лицам, применяющим в своей деятельности компьютерные информационные технологии.

При обработке документов в электронной форме совершенно непригодны традиционные способы установления подлинности по рукописной подписи и оттиску печати на бумажном документе. Принципиально новым решением является электронная цифровая подпись (ЭЦП).

Электронная цифровая подпись используется для аутенти-фикации текстов, передаваемых по телекоммуникационным каналам. Функционально она аналогична обычной рукописной подписи и обладает ее основными достоинствами:

· удостоверяет, что подписанный текст исходит от лица, поставившего подпись;

· не дает самому этому лицу возможности отказаться от обязательств, связанных с подписанным текстом;

· гарантирует целостность подписанного текста.

Цифровая подпись представляет собой относительно небольшое количество дополнительной цифровой информации, передаваемой вместе с подписываемым текстом.

Система ЭЦП включает две процедуры: 1) процедуру постановки подписи; 2) процедуру проверки подписи. В процедуре постановки подписи используется секретный ключ отправителя сообщения, в процедуре проверки подписи – открытый ключ отправителя.

При формировании ЭЦП отправитель прежде всего вычисляет хэш-функцию h(M) подписываемого текста M. Вычисленное значение хэш-функции h(M) представляет собой один короткий блок информации m, характеризующий весь текст M в целом. Затем число m шифруется секретным ключом отправителя. Получаемая при этом пара чисел представляет собой ЭЦП для данного текста M.

При проверке ЭЦП получатель сообщения снова вычисляет хэш-функцию m = h(M) принятого по каналу текста M, после чего при помощи открытого ключа отправителя проверяет, соответствует ли полученная подпись вычисленному значению m хэш-функции.

принципиальным моментом в системе эцп является невозможность подделки эцп пользователя без знания его секретного ключа подписывания.

В качестве подписываемого документа может быть использован любой файл. Подписанный файл создается из неподписанного путем добавления в него одной или более электронных подписей.

Каждая подпись содержит следующую информацию:

· дату подписи;

· срок окончания действия ключа данной подписи;

· информацию о лице, подписавшем файл (Ф.И.О., должность, краткое наименование фирмы);

· идентификатор подписавшего (имя открытого ключа);

· собственно цифровую подпись.

6.2. Однонаправленные хэш-функции

Хэш-функция предназначена для сжатия подписываемого документа M до нескольких десятков или сотен бит. Хэш-функция h(·) принимает в качестве аргумента сообщение (документ) M произвольной длины и возвращает хэш-значение h(M)=H фиксированной длины. Обычно хэшированная информация является сжатым двоичным представлением основного сообщения произвольной длины. Следует отметить, что значение хэш-функции h(M) сложным образом зависит от документа M и не позволяет восстановить сам документ M.

Хэш-функция должна удовлетворять целому ряду условий:

· хэш-функция должна быть чувствительна к всевозможным изменениям в тексте M, таким как вставки, выбросы, перестановки и т.п.;

· хэш-функция должна обладать свойством необратимости, то есть задача подбора документа M', который обладал бы требуемым значением хэш-функции, должна быть вычислительно неразрешима;

· вероятность того, что значения хэш-функций двух различных документов (вне зависимости от их длин) совпадут, должна быть ничтожно мала [123].

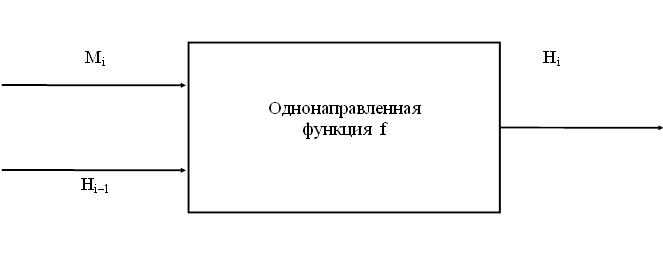

Большинство хэш-функций строится на основе однонаправленной функции f(·), которая образует выходное значение длиной n при задании двух входных значений длиной n. Этими входами являются блок исходного текста Mi и хэш-значение Hi–1 предыдущего блока текста (рис.6.1):

Hi = f (Mi, Hi–1).

Хэш-значение, вычисляемое при вводе последнего блока текста, становится хэш-значением всего сообщения M.

Рисунок 6.1 – Построение однонаправленной хэш-функции

В результате однонаправленная хэш-функция всегда формирует выход фиксированной длины n (независимо от длины входного текста).

6.2.1. Однонаправленные хэш-функции на основе

симметричных блочных алгоритмов

Однонаправленную хэш-функцию можно построить, используя симметричный блочный алгоритм. Наиболее очевидный подход состоит в том, чтобы шифровать сообщение m посредством блочного алгоритма в режиме CBC или CFB с помощью фиксированного ключа и некоторого вектора инициализации IV. Последний блок шифртекста можно рассматривать в качестве хэш-значения сообщения M. При таком подходе не всегда возможно построить безопасную однонаправленную хэш-функцию, но всегда можно получить код аутентификации сообщения MAC (Message Authentication Code).

Более безопасный вариант хэш-функции можно получить, используя блок сообщения в качестве ключа, предыдущее хэш-значение – в качестве входа, а текущее хэш-значение – в качестве выхода. Реальные хэш-функции проектируются еще более сложными. Длина блока обычно определяется длиной ключа, а длина хэш-значения совпадает с длиной блока.

Поскольку большинство блочных алгоритмов являются 64-битовыми, некоторые схемы хэширования проектируют так, чтобы хэш-значение имело длину, равную двойной длине блока.

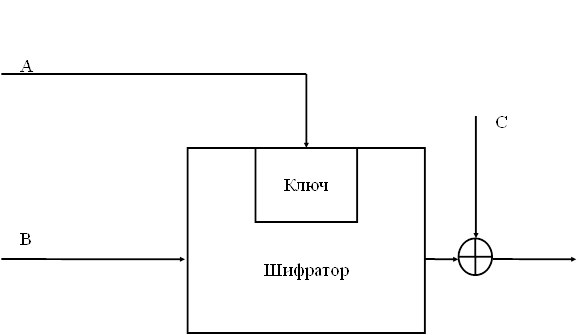

Если принять, что получаемая хэш-функция корректна, безопасность схемы хэширования базируется на безопасности лежащего в ее основе блочного алгоритма. Схема хэширования, у которой длина хэш-значения равна длине блока, показана на рис. 6.2. Ее работа описывается выражениями:

H0 = IH,

Hi = EA(B) Å C,

где IH – некоторое случайное начальное значение; A, B и C могут принимать значения Mi, Hi–1, (Mi Å Hi–1) или быть константами.

Рисунок 6.2 – Обобщенная схема формирования хэш-функции

Сообщение M разбивается на блоки Mi принятой длины, которые обрабатываются поочередно.

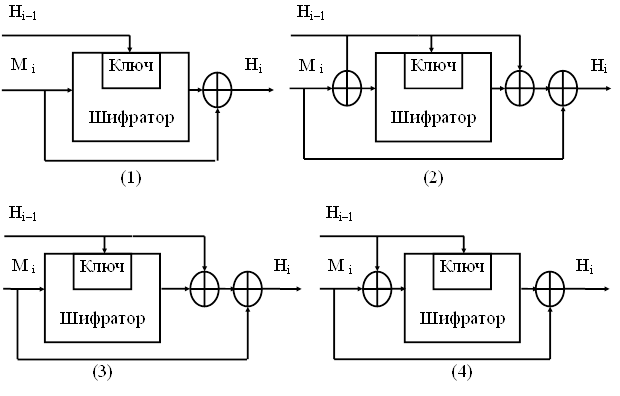

Три различные переменные A, B и C могут принимать одно из четырех возможных значений, поэтому в принципе можно получить 64 варианта общей схемы этого типа. Из них 52 варианта являются либо тривиально слабыми, либо небезопасными. Остальные 12 безопасных схем хэширования перечислены в табл. 6.1 [121].

Таблица 6.1

Схемы безопасного хэширования, у которых длина хэш-значения

равна длине блока

| Номер схемы | Функция хэширования |

| 1 2 3 4 5 6 7 8 9 10 11 12 | Hi = Hi = Hi = Hi = Hi = Hi = Hi = Hi = Hi = Hi = Hi = Hi = |

Первые четыре схемы хэширования, являющиеся безопасными при всех атаках, приведены на рис.6.3.

Рисунок 6.3 – Четыре схемы безопасного хэширования

6.2.2. Отечественный стандарт хэш-функции

Российский стандарт гост р 34.11-94 определяет алгоритм и процедуру вычисления хэш-функции для любых последовательностей двоичных символов, применяемых в криптографических методах обработки и защиты информации. Этот стандарт базируется на блочном алгоритме шифрования ГОСТ 28147-89, хотя в принципе можно было бы использовать и другой блочный алгоритм шифрования с 64-битовым блоком и 256-битовым ключом.

Данная хэш-функция формирует 256-битовое хэш-значение.

Функция сжатия Hi = f (Mi, Hi–1) (оба операнда Mi и Hi–1 являются 256-битовыми величинами) определяется следующим образом:

1. Генерируются 4 ключа шифрования Kj, j = 1…4, путем линейного смешивания Mi, Hi–1 и некоторых констант Cj.

2. Каждый ключ Kj, используют для шифрования 64-битовых подслов hi слова Hi–1 в режиме простой замены: Sj= (hj). Результирующая последовательность S4, S3, S2, S1 длиной 256 бит запоминается во временной переменной S.

(hj). Результирующая последовательность S4, S3, S2, S1 длиной 256 бит запоминается во временной переменной S.

3. Значение Hi является сложной, хотя и линейной функцией смешивания S, Mi и Hi–1.

При вычислении окончательного хэш-значения сообщения M учитываются значения трех связанных между собой переменных:

Hn – хэш-значение последнего блока сообщения;

Z – значение контрольной суммы, получаемой при сложении по модулю 2 всех блоков сообщения;

L – длина сообщения.

Эти три переменные и дополненный последний блок M´ сообщения объединяются в окончательное хэш-значение следующим образом:

H = f (Z Å M´, f (L, f (M´, Hn))).

Данная хэш-функция определена стандартом ГОСТ Р 34.11-94 для использования совместно с pоссийским стандартом электронной цифровой подписи [40, 41].

6.3. Алгоритмы электронной цифровой подписи

Технология применения системы ЭЦП предполагает наличие сети абонентов, посылающих друг другу подписанные электронные документы. Для каждого абонента генерируется пара ключей: секретный и открытый. Секретный ключ хранится абонентом в тайне и используется им для формирования ЭЦП. Открытый ключ известен всем другим пользователям и предназначен для проверки ЭЦП получателем подписанного электронного документа. Иначе говоря, открытый ключ является необходимым инструментом, позволяющим проверить подлинность электронного документа и автора подписи. Открытый ключ не позволяет вычислить секретный ключ.

Для генерации пары ключей (секретного и открытого) в алгоритмах ЭЦП, как и в асимметричных системах шифрования, используются разные математические схемы, основанные на применении однонаправленных функций. Эти схемы разделяются на две группы. В основе такого разделения лежат известные сложные вычислительные задачи:

· задача факторизации (разложения на множители) больших целых чисел;

· задача дискретного логарифмирования.

6.3.1. Алгоритм цифровой подписи RSA

Первой и наиболее известной во всем мире конкретной системой ЭЦП стала система RSA, математическая схема которой была разработана в 1977 г. в Массачуссетском технологическом институте США.

Сначала необходимо вычислить пару ключей (секретный ключ и открытый ключ). Для этого отправитель (автор) электронных документов вычисляет два больших простых числа P и Q, затем находит их произведение

N = P * Q

и значение функции

j (N) = (P –1)(Q –1).

Далее отправитель вычисляет число E из условий:

E £ j (N), НОД (E, j (N)) =1

и число D из условий:

D < N, E * D º1 (mod j (N)).

Пара чисел (E,N) является открытым ключом. Эту пару чисел автор передает партнерам по переписке для проверки его цифровых подписей. Число D сохраняется автором как секретный ключ для подписывания.

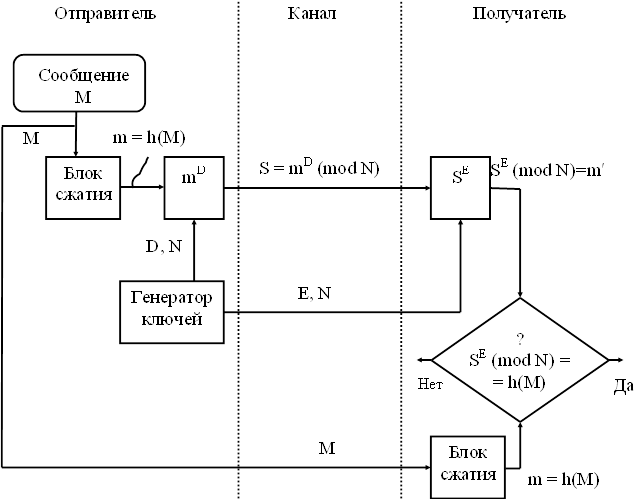

Обобщенная схема формирования и проверки цифровой подписи RSA показана на рис.6.4.

Допустим, что отправитель хочет подписать сообщение M перед его отправкой. Сначала сообщение M (блок информации, файл, таблица) сжимают с помощью хэш-функции h(·) в целое число m:

m = h(M).

Затем вычисляют цифровую подпись S под электронным документом M, используя хэш-значение m и секретный ключ D:

S = mD (mod N).

Пара (M,S) передается партнеру-получателю как электрон-ный документ m, подписанный цифровой подписью S, причем подпись S сформирована обладателем секретного ключа D.

После приема пары (M,S) получатель вычисляет хэш-значение сообщения M двумя разными способами. Прежде всего он восстанавливает хэш-значение m´, применяя криптографическое преобразование подписи S с использованием открытого ключа E:

m´ = SE (mod N).

Кроме того, он находит результат хэширования принятого сообщения M с помощью такой же хэш-функции h(·):

m = h(M).

Если соблюдается равенство вычисленных значений, т.е.

SE (mod N) = h(M),

то получатель признает пару (M,S) подлинной. Доказано, что только обладатель секретного ключа D может сформировать цифровую подпись S по документу M, а определить секретное число D по открытому числу E не легче, чем разложить модуль N на множители.

Кроме того, можно строго математически доказать, что результат проверки цифровой подписи S будет положительным только в том случае, если при вычислении S был использован секретный ключ D, соответствующий открытому ключу E. Поэтому открытый ключ E иногда называют "идентификатором" подписавшего.

Недостатки алгоритма цифровой подписи RSA.

1. При вычислении модуля N, ключей E и D для системы цифровой подписи RSA необходимо проверять большое количество дополнительных условий, что сделать практически трудно. Невыполнение любого из этих условий делает возможным фальсификацию цифровой подписи со стороны того, кто обнаружит такое невыполнение. При подписании важных документов нельзя допускать такую возможность даже теоретически.

Рисунок 6.4 – Обобщенная схема цифровой подписи RSA

2. Для обеспечения криптостойкости цифровой подписи RSA по отношению к попыткам фальсификации на уровне, например, национального стандарта США на шифрование информации (алгоритм DES), т.е. 1018, необходимо использовать при вычислениях N, D и E целые числа не менее 2512 (или около 10154) каждое, что требует больших вычислительных затрат, превышающих на 20…30% вычислительные затраты других алгоритмов циф-ровой подписи при сохранении того же уровня криптостойкости.

3. Цифровая подпись RSA уязвима к так называемой мультипликативной атаке. Иначе говоря, алгоритм цифровой подписи RSA позволяет злоумышленнику без знания секретного ключа D сформировать подписи под теми документами, у которых результат хэширования можно вычислить как произведение результатов хэширования уже подписанных документов.

Более надежный и удобный для реализации на персональных компьютерах алгоритм цифровой подписи был разработан в 1984 г. американцем арабского происхождения Тахером Эль Гамалем. В 1991 г. НИСТ США обосновал перед комиссией Конгресса США выбор алгоритма цифровой подписи Эль Гамаля в качестве основы для национального стандарта.

6.3.2. Алгоритм цифровой подписи Эль Гамаля (EGSA)

Название EGSA происходит от слов El Gamal Signature Algorithm (алгоритм цифровой подписи Эль Гамаля). Идея EGSA основана на том, что для обоснования практической невозможности фальсификации цифровой подписи может быть использована более сложная вычислительная задача, чем разложение на множители большого целого числа,– задача дискретного логарифмирования. Кроме того, Эль Гамалю удалось избежать явной слабости алгоритма цифровой подписи RSA, связанной с возможностью подделки цифровой подписи под некоторыми сообщениями без определения секретного ключа.

Рассмотрим подробнее алгоритм цифровой подписи Эль Гамаля. Для того чтобы генерировать пару ключей (открытый ключ – секретный ключ), сначала выбирают некоторое большое простое целое число P и большое целое число G, причем G < P. Отправитель и получатель подписанного документа используют при вычислениях одинаковые большие целые числа P (~10308 или ~21024) и G (~10154 или ~2512), которые не являются секретными.

Отправитель выбирает случайное целое число X, 1< X £ (P –1), и вычисляет

Y = GX mod P.

Число Y является открытым ключом, используемым для проверки подписи отправителя. Число Y открыто передается всем потенциальным получателям документов.

Число X является секретным ключом отправителя для подписывания документов и должно храниться в секрете.

Для того чтобы подписать сообщение M, сначала отправитель хэширует его с помощью хэш-функции h(·) в целое число m:

m = h(M), 1< m < (P –1),

и генерирует случайное целое число K, 1< K< (P –1), такое, что K и (P –1) являются взаимно простыми. Затем отправитель вычисляет целое число a:

a = GK mod P

и, применяя расширенный алгоритм Евклида, вычисляет с помощью секретного ключа X целое число b из уравнения

m = X* a + K * b (mod (P –1)).

Пара чисел (a,b) образует цифровую подпись S:

S = (a,b),

проставляемую под документом M.

Тройка чисел (M,a,b) передается получателю, в то время как пара чисел (X,K) держится в секрете.

После приема подписанного сообщения (M,a,b) получатель должен проверить, соответствует ли подпись S = (a,b) сообщению M. Для этого получатель сначала вычисляет по принятому сообщению M число

m = h(M),

т.е. хэширует принятое сообщение M.

Затем получатель вычисляет значение

A = Ya ab (mod P)

и признает сообщение M подлинным, если, и только если

A = Gm (mod P).

Иначе говоря, получатель проверяет справедливость соотношения

Ya ab (mod P) = Gm (mod P).

Можно строго математически доказать, что последнее равенство будет выполняться тогда, и только тогда, когда подпись S=(a,b) под документом M получена с помощью именно того секретного ключа X, из которого был получен открытый ключ Y. Таким образом, можно надежно удостовериться, что отправителем сообщения M был обладатель именно данного секретного ключа X, не раскрывая при этом сам ключ, и что отправитель подписал именно этот конкретный документ M.

Следует отметить, что выполнение каждой подписи по методу Эль Гамаля требует нового значения k, причем это значение должно выбираться случайным образом. Если нарушитель раскроет когда-либо значение k, повторно используемое отправителем, то он сможет раскрыть секретный ключ x отправителя.

Схема Эль Гамаля является характерным примером подхода, который допускает пересылку сообщения M в открытой форме вместе с присоединенным аутентификатором (a,b). В таких случаях процедура установления подлинности принятого сообщения состоит в проверке соответствия аутентификатора сообщению.

Схема цифровой подписи Эль Гамаля имеет ряд преимуществ по сравнению со схемой цифровой подписи RSA:

1. При заданном уровне стойкости алгоритма цифровой подписи целые числа, участвующие в вычислениях, имеют запись на 25% короче, что уменьшает сложность вычислений почти в два раза и позволяет заметно сократить объем используемой памяти.

2. При выборе модуля P достаточно проверить, что это число является простым и что у числа (P –1) имеется большой простой множитель (т.е. всего два достаточно просто проверяемых условия).

3. Процедура формирования подписи по схеме Эль Гамаля не позволяет вычислять цифровые подписи под новыми сообщениями без знания секретного ключа (как в RSA).

Однако алгоритм цифровой подписи Эль Гамаля имеет и некоторые недостатки по сравнению со схемой подписи RSA. В частности, длина цифровой подписи получается в 1,5 раза больше, что, в свою очередь, увеличивает время ее вычисления.

6.3.3. Алгоритм цифровой подписи DSA

Алгоритм цифровой подписи DSA (Digital Signature Algorithm) предложен в 1991 г. в НИСТ США для использования в стандарте цифровой подписи DSS (Digital Signature Standard). Алгоритм DSA является развитием алгоритмов цифровой подписи Эль Гамаля и К.Шнорра [121].

Отправитель и получатель электронного документа используют при вычислении большие целые числа: G и P – простые числа, l бит каждое (512 £ l £ 1024); Q – простое число длиной 160 бит (делитель числа (P –1)). Числа G, P, Q являются открытыми и могут быть общими для всех пользователей сети.

отправитель выбирает случайное целое число x, 1< x< q. Число x является секретным ключом отправителя для формирования электронной цифровой подписи.

Затем отправитель вычисляет значение

Y = GX mod P.

Число Y является открытым ключом для проверки подписи отправителя. Число Y передается всем получателям документов.

Этот алгоритм также предусматривает использование односторонней функции хэширования h(·). В стандарте DSS определен алгоритм безопасного хэширования SHA (Secure Hash Algorithm).

Для того чтобы подписать документ M, отправитель хэширует его в целое хэш-значение m:

m = h(M), 1< m < q,

затем генерирует случайное целое число K, 1< K< q, и вычисляет число r:

r = (GK mod P) mod q.

Затем отправитель вычисляет с помощью секретного ключа X целое число s:

s =  mod q.

mod q.

Пара чисел r и s образует цифровую подпись

S = (r ,s)

под документом M.

Таким образом, подписанное сообщение представляет собой тройку чисел [M, r, s].

Получатель подписанного сообщения [M, r, s] проверяет выполнение условий

0 < r < q, 0 < s < q

и отвергает подпись, если хотя бы одно из этих условий не выполнено.

Затем получатель вычисляет значение

w = mod q,

mod q,

хэш-значение

m = h(M)

и числа

u1 = (m * w) mod q,

u2 = (r * w) mod q.

Далее получатель с помощью открытого ключа Y вычисляет значение

v = (( ) mod P) mod q

) mod P) mod q

и проверяет выполнение условия

v = r.

Если условие v = r выполняется, тогда подпись S = (r,s) под документом M признается получателем подлинной.

Можно строго математически доказать, что последнее равенство будет выполняться тогда, и только тогда, когда подпись S = (r,s) под документом M получена с помощью именно того секретного ключа X, из которого был получен открытый ключ Y. Таким образом, можно надежно удостовериться, что отправитель сообщения владеет именно данным секретным ключом X (не раскрывая при этом значения ключа X) и что отправитель подписал именно данный документ M.

По сравнению с алгоритмом цифровой подписи Эль Гамаля алгоритм DSA имеет следующие основные преимущества:

1. При любом допустимом уровне стойкости, т.е. при любой паре чисел G и P (от 512 до 1024 бит), числа q, X, r, s имеют длину по 160 бит, сокращая длину подписи до 320 бит.

2. Большинство операций с числами K, r, s, X при вычислении подписи производится по модулю числа q длиной 160 бит, что сокращает время вычисления подписи.

3. При проверке подписи большинство операций с числами u1, u2, v, w также производится по модулю числа q длиной 160 бит, что сокращает объем памяти и время вычисления.

Недостатком алгоритма DSA является то, что при подписывании и при проверке подписи приходится выполнять сложные операции деления по модулю q:

s =  (mod q), w =

(mod q), w =  (mod q),

(mod q),

что не позволяет получать максимальное быстродействие.

Следует отметить, что реальное исполнение алгоритма DSA может быть ускорено с помощью выполнения предварительных вычислений. Заметим, что значение r не зависит от сообщения M и его хэш-значения m. Можно заранее создать строку случайных значений K и затем для каждого из этих значений вычислить значения r. Можно также заранее вычислить обратные значения K–1 для каждого из значений K. Затем, при поступлении сообщения M, можно вычислить значение s для данных значений r и K–1. Эти предварительные вычисления значительно ускоряют работу алгоритма DSA.

6.3.4. Отечественный стандарт цифровой подписи

Отечественный стандарт цифровой подписи обозначается как ГОСТ P 34.10-94 [40]. Алгоритм цифровой подписи, определяемый этим стандартом, концептуально близок к алгоритму DSA. В нем используются следующие параметры:

p – большое простое число длиной от 509 до 512 бит либо от 1020 до 1024 бит;

q – простой сомножитель числа (p –1), имеющий длину 254…256 бит.

a – любое число, меньшее (p –1), причем такое, что aq mod p=1;

x – некоторое число, меньшее q;

y = aх mod p.

Кроме того, этот алгоритм использует однонаправленную хэш-функцию H(x). Стандарт ГОСТ Р 34.11-94 определяет хэш-функцию, основанную на использовании стандартного симметричного алгоритма ГОСТ 28147-89.

Первые три параметра p, q и a являются открытыми и могут быть общими для всех пользователей сети. Число x является секретным ключом. Число y является открытым ключом.

Чтобы подписать некоторое сообщение m, а затем проверить подпись, выполняются следующие шаги.

1. Пользователь A генерирует случайное число k, причем k < q.

2. Пользователь А вычисляет значения

r = (ak mod p) mod q,

s = (x * r + k (H(m))) mod q.

Если H(m) mod q=0, то значение H(m) mod q принимают равным единице. Если r=0, то выбирают другое значение k и начина-ют снова.

Цифровая подпись представляет собой два числа:

r mod 2256 и s mod 2256.

Пользователь А отправляет эти числа пользователю В.

3. Пользователь В проверяет полученную подпись,

вычисляя

v = H(m)q–2 mod q,

z1 = (s * v) mod q,

z2 = ((q – r) * v) mod q,

u = ( mod p) mod q.

mod p) mod q.

Если u = r, то подпись считается верной.

Различие между этим алгоритмом и алгоритмом DSA заключается в том, что в DSA

s = (k–1 (x * r + (H(m)))) mod q,

что приводит к другому уравнению верификации.

Следует также отметить, что в отечественном стандарте ЭЦП параметр q имеет длину 256 бит. Западных криптографов вполне устраивает q длиной примерно 160 бит. Различие в значениях параметра q является отражением стремления разработчиков отечественного стандарта к получению более безопасной подписи.

Этот стандарт вступил в действие с начала 1995 г.

6.4. Цифровые подписи с дополнительными

функциональными свойствами.

Рассматриваемые в этом разделе цифровые подписи обладают дополнительными функциональными возможностями, помимо обычных свойств аутентификации сообщения и невозможности отказа подписавшего лица от обязательств, связанных с подписанным текстом. В большинстве случаев они объединяют базовую схему цифровой подписи, например, на основе алгоритма RSA, со специальным протоколом, обеспечивающим достижение тех дополнительных свойств, которыми базовая схема цифровой подписи не обладает.

К схемам цифровой подписи с дополнительными функциональными свойствами относятся:

- схемы слепой (blind) подписи,

- схемы неоспоримой (undeniable) подписи.

6.4.1. Схемы слепой подписи

В отличие от обычных схем цифровой подписи, описанных в разделе 6.3, схемы слепой подписи (иногда называемые схемами подписи вслепую) являются двусторонними протоколами между отправителем А и стороной В, подписывающей документ.

Основная идея этих схем заключается в следующем. Отправитель А посылает порцию информации стороне В, которую В подписывает и возвращает А. Используя полученную подпись, сторона А может вычислить подпись стороны В на более важном для себя сообщении m. По завершении этого протокола сторона В ничего не знает ни о сообщении m, ни о подписи под этим сообщением.

Цель слепой подписи состоит в том, чтобы воспрепятствовать подписывающему лицу В ознакомиться с сообщением стороны А, которое он подписывает, и с соответствующей подписью под этим сообщением. Поэтому в дальнейшем подписанное сообщение невозможно связать со стороной А.

Приведем пример применения слепой подписи. Схема слепой подписи может найти применение в тех случаях, когда отправитель А (клиент банка) не хочет, чтобы подписывающая сторона В (банк) имела возможность в дальнейшем связать сообщение m и подпись sB(m) c определенным шагом выполненного ранее протокола.

В частности, это может быть важно при организации анонимных безналичных расчетов, когда сообщение m могло бы представлять денежную сумму, которую А хочет потратить. Когда сообщение m c подписью sB(m) предъявляется банку В для оплаты, банк В не сможет проследить, кто именно из клиентов предъявляет подписанный документ. Это позволяет пользователю А остаться анонимным. Принципы организации системы анонимных безналичных расчетов с использованием так называемой “электронной наличности” (“цифровых денег”) на базе протоколов слепой подписи рассмотрены в.

Для построения протокола слепой подписи необходимы следующие компоненты:

1. Механизм обычной цифровой подписи для подписывающей стороны В. Пусть sB(Х) обозначает подпись стороны В на документе Х.

2. Функции f (×) и g (×) (известные только отправителю) такие, что

g ( sB ( f ( m ))) = sm ( m ),

при этом f (×) - маскирующая (blinding) функция,

g (×) - демаскирующая (unblinding) функция,

f (m) - замаскированное (blinded) сообщение m.

При выборе sB, f и g существует ряд ограничений.

Выберем в качестве алгоритма подписи sB для стороны В схему цифровой подписи RSA (см. п.6.3) с открытым ключом (N, E) и секретным ключом D, причем

N = P * Q - произведение двух больших случайных простых чисел.

Пусть k - некоторое фиксированное целое число, взаимно простое с N, т.е. НОД (N, k) = 1.

Маскирующая функция f: Zn ® Zn

определяется как f (m)= m * kE mod N,

а демаскирующая функция g: Zn ® Zn

определяется как g (m) = k-1m mod N. При таком выборе f, g и s получаем

g (sB (f (m))) = g (sB (m kE mod N)) = g (mD k mod N) = mD mod N = sB (m),

что соответствует требованию 2.

Согласно протоколу слепой подписи, который предложил Д.Чом [121], отправитель А сначала получает подпись стороны В на замаскированном сообщении m*. Используя эту подпись, сторона А вычисляет подпись В на заранее выбранном сообщении m, где 0 £ m £ N-1. При этом стороне В ничего неизвестно ни о значении m, ни о подписи, связанной с m.

Пусть сторона В имеет для подписи по схеме RSA открытый ключ (N, E) и секретный ключ D. Пусть k - случайное секретное целое число, выбранное стороной А и удовлетворяющее условиям 0 £ k £ N-1 и НОД (N, k) = 0.

Протокол слепой подписи Д.Чома включает следующие шаги:

(1) Отправитель А вычисляет замаскированное сообщение m* = m kE mod N и посылает его стороне В.

(2) Подписывающая сторона В вычисляет подпись s* = (m*)D mod N и отправляет эту подпись стороне А.

Сторона А вычисляет подпись s = k-1 s*mod N, которая является подписью В на сообщение m.

Нетрудно видеть, что

(m*)D º (mkE)D º mDk (mod N),

поэтому

k-1 s* º mD k k-1 º mD (mod N).

Д.Чом разработал несколько алгоритмов слепой подписи для создания системы анонимных безналичных электронных расчетов eCash [49, 108].

6.4.2. Схемы неоспоримой подписи

Неоспоримая подпись, как и обычная цифровая подпись, зависит от подписанного документа и секретного ключа. Однако в отличие от обычных цифровых подписей, неоспоримая подпись не может быть верифицирована без участия лица поставившего эту подпись. Возможно, более подходящим названием для этих подписей было бы “подписи, не допускающие подлога”.

Рассмотрим два возможных сценария применения неоспоримой подписи [107,117].

Сценарий 1. Сторона А (клиент) хочет получить доступ в защищенную зону, контролируемую стороной В (банком). Этой защищенной зоной может быть, например, депозитарий (хранилище ценностей клиентов). Сторона В требует от А поставить на заявке о допуске в защищенную зону подпись, время и дату до предоставления ему доступа. Если А применит неоспоримую подпись, тогда сторона В не сможет впоследствии доказать кому-либо, что А получил допуск, без непосредственного участия А в процессе верификации подписи.

Сценарий 2. Предположим, что известная корпорация А разработала пакет программного обеспечения. Чтобы гарантировать подлинность пакета и отсутствие в нем вирусов, сторона А подписывает этот пакет неоспоримой подписью и продает его стороне В. Сторона В решает сделать копии этого пакета программного обеспечения и перепродать его третьей стороне С. При использовании стороной А неоспоримой подписи сторона С не сможет убедиться в подлинности этого пакета программного обеспечения и отсутствии в нем вирусов без участия стороны А.

Конечно, этот сценарий не препятствует стороне В поставить на пакете свою подпись, но тогда для стороны В будут утрачены все маркетинговые преимущества, связанные с использованием торговой марки корпорации А. Кроме того, будет легче раскрыть мошенническую деятельность стороны В.

Рассмотрим алгоритм неоспоримой цифровой подписи, разработанный Д.Чомом [107]. Сначала опишем алгоритм генерации ключей, с помощью которого каждая сторона А, подписывающая документ, выбирает секретный ключ и соответствующий открытый ключ.

Каждая сторона А должна выполнить следующее:

1. Выбрать случайное простое число p = 2q + 1, где q - также простое число.

2. Выбрать генераторное число a для подгруппы порядка q в циклической группе Zp*:

2.1. Выбрать случайный элемент b Î Zp* и вычислить a = b(p‑1)/q mod p.

2.2. Если a = 1, тогда возвратиться к шагу 2.1.

3. Выбрать случайное целое x Î {1, 2, ..., q-1} и вычислить у = ax mod p.

4. Для стороны А открытый ключ равен (p, a, y), секретный ключ равен x.

Согласно алгоритму неоспоримой подписи Д.Чома, сторона А подписывает сообщение m, принадлежащее подгруппе порядка q в Zp*. Любая сторона В может проверить эту подпись при участии А.

В работе алгоритма неоспоримой подписи можно выделить два этапа:

1. генерация подписи,

2. верификация подписи.

На этапе генерации подписи сторона А вычисляет

s = mx mod p,

где s - подпись стороны А на сообщении m.

Сообщение m с подписью s отсылается стороне В.

Этап верификации подписи выполняется стороной В с участием стороны А и включает следующие шаги:

(1) В получает подлинный открытый ключ (p, a, y) стороны А.

(2) В выбирает два случайных секретных целых числа a, b Î {1, 2, ..., q-1}.

(3) B вычисляет z = sa yb mod p и отправляет значение z стороне А.

(4) А вычисляет w = (z)1/x mod p, где хх-1 º 1 (mod q), и отправляет значение w стороне В.

(5) В вычисляет w’ = ma ab mod p и признает подпись s подлинной, если и только если w = w’.

Убедимся, что проверка подписи s работает:

w º (z)1/x º (sa yb)1/x º (mxaaxb)1/x º maab º w’mod p.

Можно показать, что с высокой степенью вероятности злоумышленник не сможет заставить В принять фальшивую подпись. Предположим, что s представляет собой подделку подписи стороны А на сообщении m, т.е. s ¹ mx mod p. Тогда вероятность принятия стороной этой подписи в данном алгоритме составляет только 1/q, причем эта вероятность не зависит от вычислительных ресурсов злоумышленника.

Подписавшая сторона А при некоторых обстоятельствах могла бы попытаться отказаться от своей подлинной подписи одним из трех способов:

(а) отказаться от участия в протоколе верификации;

(б) некорректно выполнить протокол верификации;

(в) объявить подпись фальшивой, даже если протокол верификации оказался успешным.

Отречение от подписи способом (а) рассматривалось бы как очевидная попытка неправомерного отказа.

Против способов (б) и (в) бороться труднее, здесь требуется специальный протокол дезавуирования. Этот протокол определяет, пытается ли подписавшая сторона А дезавуировать правильную подпись s или эта подпись является фальшивой. В этом протоколе по существу дважды применяется протокол верификации и затем производится проверка с целью убедиться, что сторона А выполняет этот протокол корректно.

Протокол дезавуирования для схемы неоспоримой подписи Д.Чома включает следующие шаги:

(1) В принимает от стороны А сообщение m с подписью s и получает подлинный открытый ключ (p, a, y) стороны А.

(2) В выбирает случайные секретные целые числа a, b Î {1, 2, ..., q-1}, вычисляет z = sa yb mod p и отправляет значение z стороне А.

(3) А вычисляет w = (z)1/x mod p, где xx-1 º 1(mod q), и отправляет значение w стороне В.

(4) Если w = ma ab mod p, тогда В признает подпись s подлинной и протокол прекращается.

(5) В выбирает случайные секретные целые числа a’, b’ Î {1, 2, ..., q‑1}, вычисляет z’= sa’yb’mod p и отправляет значение z’ стороне А.

(6) А вычисляет w’= (z’)1/x mod p и отправляет значение w’ стороне В.

(7) Если w’ = ma’ ab’ mod p, тогда В принимает подпись s и протокол останавливается.

Информация в лекции "59 Обоснованный риск" поможет Вам.

(8) В вычисляет c = (wa-b)a’ mod p, c’= (w’a-b’)a mod p. Если с = c’, тогда В заключает, что подпись s фальшивая; в противном случае, В делает вывод, что подпись s подлинная, а сторона А пытается дезавуировать подпись s.

Нетрудно убедиться в том, что этот протокол достигает поставленной цели. Пусть m - сообщение и предположим, что s - подпись стороны А под сообщением m.

Если подпись s фальшивая, т.е. s ¹ mx mod p и если стороны А и В следуют протоколу должным образом, тогда w = w’ (и поэтому справедливо заключение В, что подпись s фальшивая).

Пусть s на самом деле является подписью стороны А под сообщением m, т.е. s = mx mod p. Предположим, что В точно следует протоколу, а А не следует. Тогда вероятность того, что w = w’ (и А преуспевает в дезавуировании подписи), составляет только 1/q.

Следует отметить, что третья сторона С никогда не должна принимать в качестве доказательства подлинности подписи s запись стороной В протокола верификации, поскольку сторона В может выдумать успешную запись шага 2 и последующих шагов протокола верификации без участия подписывающей стороны А.

Неоспоримая подпись может быть верифицирована только путем непосредственного взаимодействия с подписывающей стороной А.

(Mi) Å Mi

(Mi) Å Mi (Mi Å Hi–1) Å Mi Å Hi–1

(Mi Å Hi–1) Å Mi Å Hi–1 (Hi–1) Å Hi–1

(Hi–1) Å Hi–1 (Hi–1) Mi Å Hi–1

(Hi–1) Mi Å Hi–1 (Mi) Å Mi

(Mi) Å Mi