Вскрытие и аудит паролей

Вскрытие и аудит паролей

Несанкционированный доступ к сетям и сайтам чаще всего происходит за счет использования чужого имени и пароля. При задании политики парольной защиты постарайтесь не забыть о следующих вещах:

■ Установите правила, указывающие на то, какой пароль считается надежным.

■ Установите время «жизни» паролей и регулярно их меняйте.

■ Обеспечьте неразглашение паролей.

■ Не оставляйте без присмотра работающие терминалы и серверы.

■ Поддерживайте политики учетных записей и регулярно пересматривайте параметры этих записей.

■ Ограничьте численность администраторской группы и храните в тайне администраторские пароли.

■ Укажите пользователям сети на то, что в случае обнаружения проблемы они должны обязательно обратиться к администратору.

Рекомендуемые материалы

Объясните пользователям, что собой представляет стойкий, трудно поддающийся взлому пароль. Люди часто пользуются легко запоминающимися паролями, так или иначе относящимися к их собственной жизни: имена близких, кличка питомца, дата рождения, название любимого кинофильма и т.п. В большинстве случаев злоумышленнику достаточно взглянуть на рабочий стол человека, чтобы получить представление о возможных вариантах его пароля. Вот почему хороший пароль должен состоять из набора букв нижнего и верхнего регистров, цифр и специальных символов (!@#$%л&()*_+-=~1{}[]:;'»<>,.?/). Стоит отметить: худшее, что можно сделать с парольной защитой, - это поменять один легкий пароль на другой, который еще проще.

Пароли должны иметь свое время «жизни». Чем дольше используется пароль, тем больше вероятность его раскрытия или разглашения. Администраторский пароль должен меняться чаще других. Кроме того, пароли привилегированных пользователей должны изменяться в том случае, если один из сотрудников информационного отдела покидает компанию.

Пользователи иногда обмениваются паролями - и это еще одна проблема. Сотрудник, не дожидаясь момента, когда администратор установит ему понадобившиеся права доступа, может попросить пароль у другого пользователя, который уже располагает соответствующим доступом. Нередко подобная ситуация возникает в ГГ-отделе, где таким образом разглашается администраторский пароль.

Компьютеры, оставленные без присмотра, тоже представляют опасность. Один из сотрудников компании может воспользоваться терминалом компьютера, с которым только что работал администратор. При этом сотрудник, например, может завести новую учетную запись или изменить свою, снабдив ее дополнительными правами доступа. Схожие проблемы возникают, если серверы не расположены в специальных охраняемых помещениях или если они не имеют заставки, защищенной паролем.

Пересмотр параметров учетных записей позволяет вовремя определить, нужен ли пользователю доступ к тому или иному ресурсу. Периодический пересмотр учетных записей пользователей (особенно анонимного пользователя) нужен главным образом потому, что со временем появляются новые каталоги внутри старых ресурсов и таким образом пользователи автоматически получают доступ к этим каталогам. Для слежения за изменениями учетных записей служат средства аудита, которые встроены в ОС.

Пользователи должны знать, что при обнаружении проблем, которые могут быть связаны с безопасностью, они могут обратиться к администратору. Во многих случаях пользователи первыми обнаруживают ошибки в работе систем, до того, как это становится известным администратору. При этом обнаруживший ошибку не спешит обращаться к администратору. Почему? Потому что предполагает, что его обвинят в этой ошибке. Например, сотрудник может зайти на корпоративный сайт и найти возможность доступа к информации, которая раньше для него была недоступна. Боясь, что его обвинят во взломе сайта, он вряд ли расскажет о находке администратору. Объясните пользователям, что вы будете благодарны за любую информацию, связанную с подобными инцидентами. Это позволит вам закрывать бреши до того, как они будут обнаружены злоумышленником.

Не забывайте изменить установленный по умолчанию пароль. В частности, это относится к администраторским паролям Web-сервера. Установленные по умолчанию пароли известны хакеру и могут быть использованы для доступа к системе.

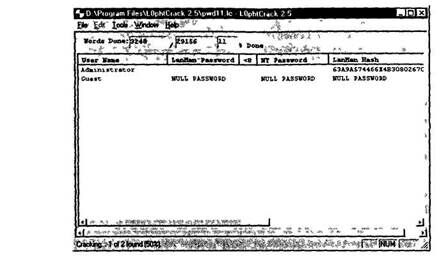

Существует целый ряд средств аудита парольной защиты, которые помогут определить стойкость паролей, используемых в вашей сети. Например, одна из утилит под названием LOphtCrack (см. рис. 3.8) позволяет проверить надежность паролей Windows 2000 и Windows NT. Эта программа извлекает зашифрованные пароли, хранящиеся в системе или передаваемые по сети, и взламывает их методом перебора.

LOphtCrack можно скачать со многих сайтов. Бесплатно предоставляется пробная версия. С помощью LOphtCrack хэши паролей и имена пользователей могут быть получены следующими способами:

■ Чтение Windows-реестра (меню Tools).

Импортирование SAM-файла (меню File). SAM-файл, в данный момент использующийся операционной системой, не может быть доступен для

Рис. 3.8. LOphtCrack. аудит парольной защиты

приложения, и поэтому программа может прочитать только этот файл, входящий в резервную копию конфигурации.

■ Использование пакетного анализатора SMB-протокола (меню Tools). Позволяет «перехватить» аутентификационную сессию, содержащую хэш пароля.

После сбора зашифрованных паролей и имен пользователей вы должны выбрать тип атаки - взлома пароля (меню Tools/Options). Аудит паролей запускается с помощью нажатия клавиши F4 (меню Tools/Run Crack).

CIS (Cerberus Internet Scanner, www.cerberus-infosec.co.uk/cis.shtml) - еще одна программа, позволяющая собрать и проанализировать информацию об используемых паролях (и не только о них). CIS автоматически производит несколько сотен тестов, проверяющих защиту Web-сайта, служб FTP, SMTP, POP3, Windows NT, Netbios и MS-SQL. По завершении аудита программа предоставляет отчет, генерируемый в форме HTML-документа (см. рис. 3.9). Кроме проверки паролей CIS определяет группы пользователей, установки системного реестра, запущенные службы и различные проблемы, связанные с безопасностью Web-служб.

Для того чтобы получить информацию о своей системе с помощью CIS, сделайте следующее:

1. В меню File/Select Host укажите IP-адрес тестируемого сервера и на

жмите ОК.

Информация в лекции "8. Внемашинная информационная база" поможет Вам.

В меню File/Select Modules выберите сервисы, которые необходимо

тестировать, и нажмите ОК.

2. Щелкните по кнопке Start Scan в меню File.

3. После завершения проверок для анализа результатов нажмите кнопку

View Reports.

Средства наподобие LOphtCrack или CIS могут применяться не только администраторами сети для анализа защищенности собственных сервисов. Эти и похожие программы используются хакерами для получения несанкционированного доступа. Так что полезно самостоятельно проверить защиту до того, как этим займутся другие.

Рис. 3.9. Cerberus Internet Scanner- отчет в окне браузера